Servicii de emailuri şantajate la nivel global cu atacuri de tip DDoS

alte articole

Furnizorul australian de servicii de email FastMail a fost în 8 noiembrie ţinta unui atac de tip DDoS (distributed denial-of-service). Atacul a fost însoţit de o notificare care susţinea că atacurile vor continua dacă firma nu va plăti suma de 7.500 de dolari. Compania a declarat miercuri într-o postare pe un blog că refuză să se lase şantajată şi că se aşteaptă la întreruperi ale serviciilor de email în condiţiile în care vor continua atacurile.

„Nu răspundem la încercările de şantajare şi nu vom plăti bani acestor criminali în niciun fel de circumstanţe”, a scris FastMail.

„Am mai avut de a face cu atacuri de tip DDoS înainte şi recent ne-am consolidat sistemele de apărare pentru a face faţă unor astfel de situaţii.”

Mai multe servicii de email au fost ţintele unor atacuri de tip DDoS şi ale unor încercări de şantajare în ultima săptămână, inclusiv Runbox, Zoho, Hushmail şi, cea mai recentă victimă, compania elveţiană ProtonMail. Se crede că în unele dintre atacuri a fost mâna unui grup de hackeri numit Armada Collective.

Un consilier al unei echipe speciale guvernamentale elveţiene, create pentru situaţii de urgenţă ce implică atacuri cibernetice, a declarat în 22 octombrie că grupul îşi supune victimele unui atac demonstrativ de tip DDoS cuprins între 300 mbps şi 15 gbps timp de o jumătate de oră, apoi trimite un bilet de răscumpărare pentru 10 bitcoini, împreună cu ameninţarea că atacurile vor continua la un nivel mai ridicat dacă nu vor fi plătiţi banii.

În 4 noiembrie, la o zi după primul său atac, ProtonMail a plătit o recompensă de 15 bitcoini, aproximativ 6.000 de dolari la acea vreme, către Armada Collective. Atacurile au încetat un timp, apoi au continuat la o scară mai mare, centrele sale de date fiind blocate cu forţa. Armada Collective a negat responsabilitatea pentru cel de-al doilea atac şi ProtonMail a declarat că magnitudinea atacului a sugerat că au fost implicaţi “actori” susţinuţi de un anumit stat.

„Ţinând cont de sofisticarea atacului folosit de cel de-al doilea grup, credem că acesta şi-a pregătit atacul împotriva noastră de ceva timp”, a declarat ProtonMail într-o postare pe un blog. „După ce a văzut primul atac, grupul a ales să atace imediat cu speranţa că nu va fi descoperit ca fiind un atacator separat”.

Conform ProtonMail, costurile pentru găsirea unor soluţii defensive împotriva celui de-al doilea atac ar putea ajunge până la 100.000 de dolari, adăugând că va publica un raport detaliat al atacurilor.

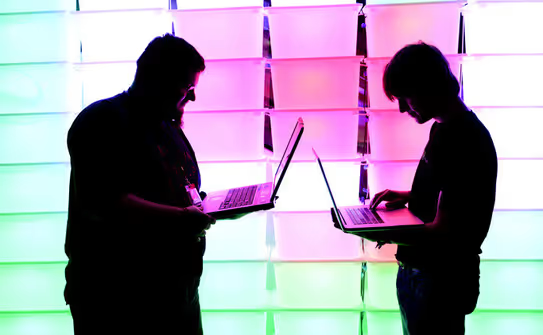

Atacurile DDoS sunt eforturi coordonate pentru a bloca website-uri prin trimiterea unor cantităţi mari de date (pachete) dintr-un botnet, o reţea de calculatoare infectate care sunt utilizate fără cunoştinţa proprietarilor acestora.

Atacurile DDoS rămân o unealtă eficientă în arsenalul hackerilor, problema fiind deseori amplificată de producători care, neintenţionat, îngăduie hackerilor un acces lăturalnic.

Săptămâna trecută, firma de securitate austriacă SEC Consult a publicat date care au sugerat că 600.000 de routere de Internet şi-au transformat clienţii în ţinte uşoare pentru hackeri, deoarece accesarea de la distanţă a funcţiei de administrator a fost activată din fabricaţie.

ProtonMail este singura victimă a recentelor atacuri care a dezvăluit că a plătit hackerilor banii ceruţi. Pe lângă FastMail, Zoho a declarat la rândul său că a fost ţinta unui astfel de şantaj, dar compania nu a menţionat dacă a plătit sau nu banii.