Routerele Cisco sub controlul hackerilor timp de ani de zile

alte articole

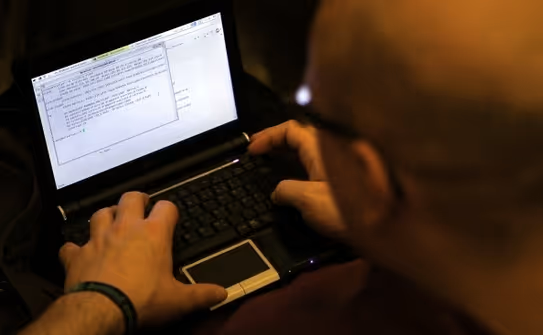

Cercetătorii în securitate cibernetică de la firma FireEye au dezvăluit săptămâna aceasta că un malware foarte sofisticat implantat în routerele produse de Cisco a fost în spatele multor atacuri cibernetice clandestine asupra industriilor şi agenţiilor guvernamentale din mai multe ţări de pe trei continente.

Numit SYNFul Knock, implantul reprezintă “o modificare nedetectabilă a imaginii firmware-ului unui router, care poate fi folosită pentru a menţine prezenţa în reţeaua unei victime”, au declarat Bill Hau şi Tony Lee de la FireEye.

Firmware-ul unui router este programul încărcat în fabrică şi care operează toate funcţiile de conectare a calculatoarelor din reţeaua respectivă la Internet, astfel încât acestea să poată trimite şi să primească date. Prin compromiterea firmware-ului unui router, malware-ul poate fi încărcat în momentul în care router-ul este pornit. Astfel, hackerul care foloseşte malware-ul poate avea control total asupra ţintei.

“Dacă deţii routerul, deţii datele tuturor companiilor şi organizaţiilor guvernamentale care folosesc acel router”, a declarat pentru Reuters directorul executiv al FireEye, Dave Dewalt. “Aceasta este cea mai elementară unealtă de spionaj, cea mai elementară unealtă pentru crima cibernetică.”

Repornirea nu va putea ajuta în cazul în care routerul este infectat. Doar recrearea imaginii firmware-ului din router ar putea să şteargă SYNFul Knock-ul, acesta fiind un proces dificil şi specializat. Pentru un router de uz casnic, mai bine se aruncă aparatul şi se cumpără altul nou.

Routerele sunt o ţintă deosebit de atrăgătoare pentru hackeri deoarece ele conectează calculatoarele la reţele şi operează dincolo de firewall-uri şi programele de atenuare a ameninţărilor. Cercetătorii au crezut iniţial că implanturile din routere aveau doar o natură ipotetică, considerând astfel atacurile de tip “denial-of-service” ca fiind o ameninţare primară.

Confirmarea malware-ului care deturnează routerele înseamnă că acest tip de atac ar putea deveni o armă cibernetică primară pentru spionaj.

Experţii de la FireEye consideră că malware-ul, descoperit pe routerele Cisco din India, Mexic, Filipine şi Ucraina, este atât de complex şi puternic încât ar fi putut să fie creat doar de câteva naţiuni cu o vastă expertiză şi ample resurse în sectorul securităţii informaţiilor. Dewalt a refuzat să numească ţările pe care le-ar suspecta că ar fi în spatele atacurilor.

Cisco Networks a confirmat că şi-a anunţat luna trecută clienţii de existenţa atacurilor, menţionând că acestea nu au putut să aibă loc în urma unei vulnerabilităţi în program. De fapt, hackerii au furat parolele de reţea ale organizaţiilor vizate.

Dewalt susţine că, în timp ce FireEye a observat malware-ul în mod special pe modelele 1841, 2811 şi 3825 ale routerelor de la Cisco, este posibil ca SYNFul Knock sau o variantă similară a acestuia să lovească routere şi de la alţi producători.

Dacă v-a plăcut acest articol, vă invităm să vă alăturaţi, cu un Like, comunităţii de cititori de pe pagina noastră de Facebook.