Hackerii dispun de o nouă armă cibernetică ce ar putea bloca Internetul pe zone întinse

alte articole

Un nou instrument, care se numără acum printre cele mai puternice arme cibernetice cunoscute, a fost postat pe Internet în 1 octombrie pentru ca toată lumea să îl poată folosi. Experţii în securitate cibernetică avertizează că în următoarele luni am putea vedea atacuri cibernetice la o nouă scară de putere şi răspândire.

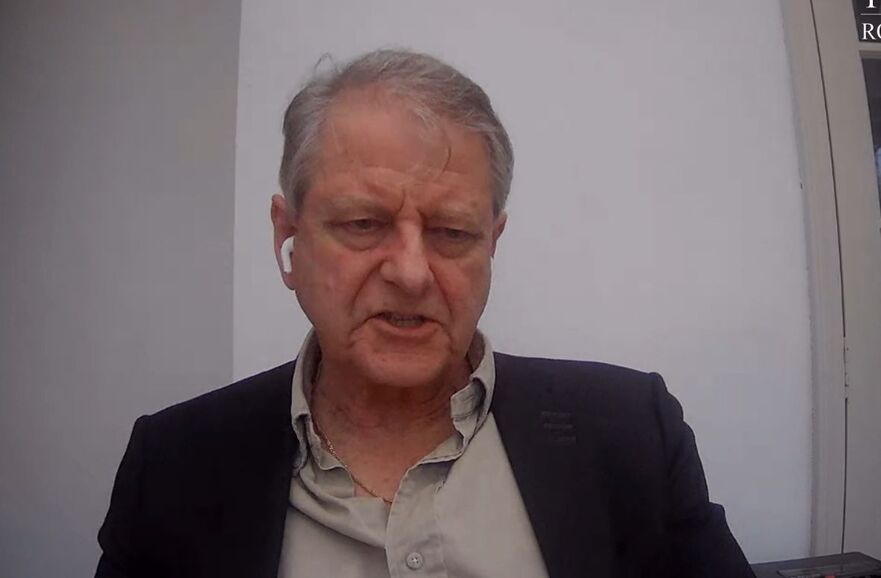

“Are consecinţe serioase”, a declarat Thomas Pore, director de IT şi servicii la compania specializată în securitate cibernetică Plixer. El a precizat că arma este suficient de puternică pentru a doborî “porţiuni ale Internetului în anumite ţări”.

Pore a susţinut că furnizorii de servicii de Internet au sisteme capabile să reziste unui flux de sute de gigabiţi de date pe secundă, dar este destul de improbabil să reziste noii forme de malware numită “Mirai”. Cu acest program, a adăugat el, un atac asupra unui centru de servicii ar putea însemna că “întregul Manhattan să rămână fără Internet”.

Malware-ul este semnificativ din două motive principale: Pe de o parte, înseamnă că infractorii cibernetici şi statele-naţiune au acum acces la un instrument capabil să scoată din funcţiune aproape orice sistem. Şi, pe de altă parte, instrumentul a adus la viaţă temeri în privinţa cărora experţii în securitate cibernetică au avertizat de ani de zile – şi anume, conectarea tuturor obiectelor din vieţile noastre la Internet, fără să acordăm suficienti atenţie securităţii, se va întoarce în cele din urmă împotriva noastră.

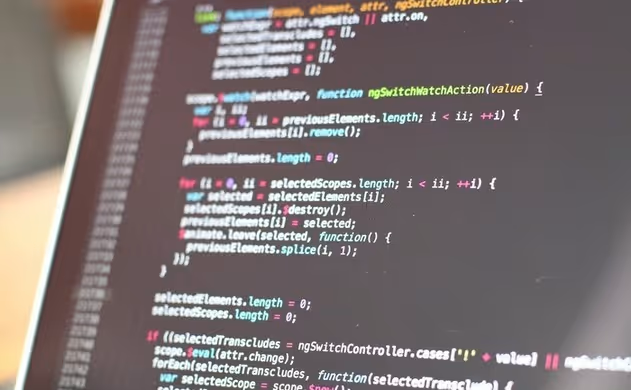

Malware-ul Mirai îşi ia puterea dintr-o gamă bogată de dispozitive hackuite ce aparţin “Internetului Lucrurilor (IoT), de fapt un alt mod de a spune “toate dispozitivele conectate la Internet”, şi atacul va include totul de la camere conectate la Internet şi camere video digitale, până la routere de Internet şi alte dispozitive. Dispozitivele infectate sunt apoi folosite pentru a construi ceea ce este cunoscut sub numele de “botnet”, care poate fi apoi utilizat pentru a lansa atacuri.

În nebunia generată de IoT, companiile au adăugat o conexiune la Internet la aproape fiecare lucru la care au putut. Inclusiv la monitoare pentru bebeluşi, jucării pentru copii şi chiar lucruri precum sutiene smart pentru femei. Malware-ul Mirai înseamnă că periuţa voastră de dinţi WiFi ar putea fi folosită pentru a ataca o reţea majoră chiar fără să vă daţi seama de acest lucru.

Conform lui Pore, cu ajutorul acestor dispozitive, “o mulţime dintre aceste companii doresc să fie primele pe piaţă” şi, datorită acestui iureş, “securitatea nu mai există. Ele sunt concentrate doar pe lansarea produsului”.

O nouă unealtă pentru infracţiuni

Drama a început în 13 septembrie, când Krebs On Security, un blog specializat în securitate cibernetică şi administrat de Brian Krebs, a fost atacat de ceea ce el a descris ca fiind o formă de atac cibernetic “extrem de mare şi neobişnuit”, cunoscut sub numele de atac DDoS (distributed denial-of-service). Atacurile DDoS sunt metode destul de obişnuite folosite de hackeri şi pot scoate din funcţiune website-uri prin supraîncărcarea lor cu trafic fals.

Acest atac DDoS a fost totuşi unic, lovind website-ul Krebs cu 620 de gigabiţi de date false pe secundă, devenind posibil unul dintre cele mai puternice atacuri DDoS înregistrate vreodată. Conform lui Krebs, serviciul de securitate Akamai, care a protejat temporar website-ul, a declarat că acest atac a fost aproape de două ori mai puternic decât precedentul atac record, care a avut loc la începutul acestui an, şi care a folosit 363 de gigabiţi pe secundă.

Krebs a scris pe blogul său că distribuirea malware-ului Mirai “practic garantează că Internetul va fi inundat în curând cu atacuri din partea mulţi botneţi noi.”.

Conform Krebs On Security, Mirai se răspândeşte prin scanarea continuă a Internetului pentru sisteme IoT care încă mai au protecţiile implicite (default) din fabricaţie sau username-urile şi parolele default – lucruri care sunt comune pe dispozitivele IoT.

Atacul cu malware-ul Mirai diferă de botneţii actuali, care deseori folosesc reţele de calculatoare infectate. Pentru a aduce calculatoarele într-un botnet, infractorii cibernetici trebuie să le infecteze într-o manieră mult mai monotonă – deseori păcălind oamenii să acceseze linkuri infectate care va duce apoi la instalarea unei forme de malware.

Pentru a înţelege cât de multe dispozitive ar putea infecta Mirai, Pore a declarat că a folosit un program de scanare şi în scurt timp “am putut ... să găsesc şi să identific 32.000 [de aparate video digitale] din întreaga lume ce fuseseră compromise”.

Din cauza disponibilităţii malware-ului Mirai, colecţia globală de dispozitive ce pot fi infectate este, de asemenea, la îndemâna oricui ar dori să controleze ceea ce este acum cel mai puternic botnet cunoscut în lume.

Pore a precizat că există o funcţie în Mirai care permite oricui să “reseteze” botnet-ul. Printre jucătorii majori pe piaţa infracţiunilor cibernetice, a adăugat el, va avea loc probabil “o luptă pentru controlarea botnet-ului”.

“Cred că în viitorul foarte apropiat vom avea multe probleme. Există multe dispozitive pe rafturile noastre cu parole default şi vulnerabilităţi cunoscute ce pot fi utilizate”.