Războiul cibernetic al Iranului

alte articole

Iranul duce un război cibernetic real împotriva duşmanilor săi, acesta observânsdu-se atât în ţară cât şi în străinătate.

Iranul îşi apără infrastructura critică în acelaşi timp cenzurând informaţiile pe care le pot accesa cetăţenii săi. Guvernul restricţionează traficul intern al adversarilor regimului şi blochează idei şi informaţii venite din occident. Se presupune că regimul încearcă să creeze o reţea iraniană separată de comunicaţii şi să oprească serviciile Google din ţară.

Deşi, în general, regimul menţine tăcerea în ce priveşte operaţiunile sale, este implicat în grave atacuri cibernetice, inclusiv atacuri împotriva mai multor bănci importante din SUA.

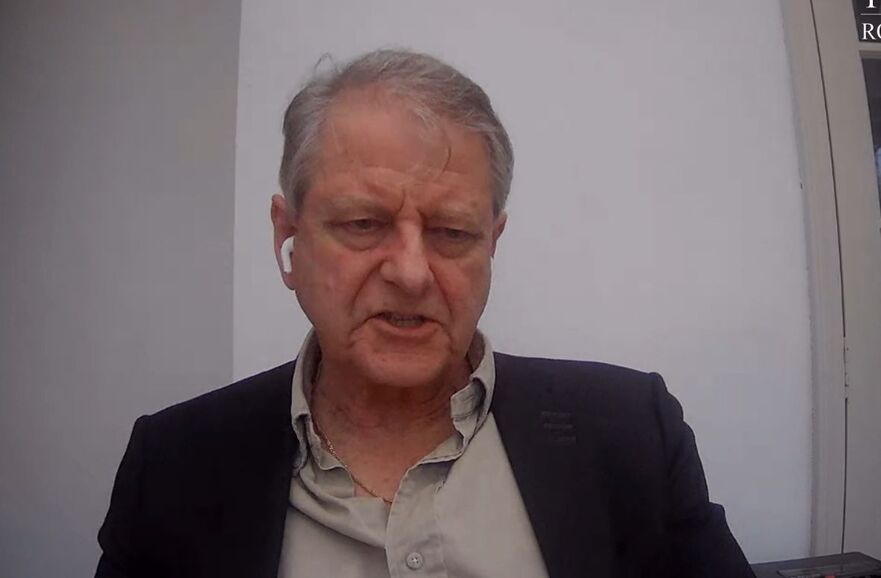

Iranul va deveni rapid "un jucător important pe câmpul de luptă al spaţiului virtual", susţine expertul în război cibernetic Dr. Gabi Siboni, care este şeful Programului pentru afaceri militare şi strategice şi al Programului de război cibernetic de la Institutul pentru Studii de Securitate Naţională (INSS) de la Universitatea Tel Aviv din Israel. El a prezentat o imagine de ansamblu cu privire la intenţiile şi capacităţile Iranului într-un discurs susţinut la Şcoala Elliott de Afaceri Internaţionale, de la Universitatea George Washington, pe 10 aprilie.

Siboni susţine că Iranul va ataca infrastructuri critice din Statele Unite şi Israel, negând în acelaşi timp atacurile.

La fel ca Rusia şi China, Iranul se foloseşte de grupuri de hackeri civili care nu au nicio legătură oficială cu regimul, pentru a crea iluzia de separare între activităţile cibernetice şi stat, explică Siboni în lucrarea sa din decembrie 2012 "Iranul şi războiul din spaţiul cibernetic", scrisă împreună cu stagiarul INSS, Sami Kronenfeld. Iranul se foloseşte de anumiţi reprezentanţi, cum ar fi Hezbollah - care a înfiinţat Cyber Hezbollah - pentru a extinde capacitatea sa de război cibernetic.

Aceste grupuri de hackeri se angajeză în atacuri cibernetice, "provocând căderea Internetului, introducând materiale pro-iraniene, furând informaţii, comiţând fraudă cu carduri de credit, afectând furnizorii de servicii şi redirecţionând traficul pe Internet", susţine Siboni.

Scopul insidios al regimului este controlul spaţiului cibernetic în interiorul statului şi al fluxului de informaţii. Acesta a investit masiv pentru a-şi atinge acest scop. Prin intermediul corporaţiei sale de telecomunicaţii de stat, regimul a achiziţionat un sistem de supraveghere de la corporaţia chineză "Chinese ZTE Corporation", care are o valoare estimată de 130 milioane de dolari, a declarat Siboni. El explică faptul că produsele ZTE permit "ascultarea comunicaţiilor verbale, supravegherea mesajelor text şi monitorizarea navigării pe Web."

Siboni îl citează pe Jim Lewis, un fost ofiţer din serviciul extern, care a declarat pentru Reuters: "E la fel ca programul nuclear: nu este deosebit de sofisticat, dar avansează în fiecare an."

Iranul devine defensiv

Iranul a fost foarte afectat de un important atac cibernetic: Stuxnet. Lansat în 2009 şi 2010, posibil chiar la începutul anului 2008, Stuxnet a închis peste 1 000 de centrifuge folosite în programul iranian de îmbogăţire a uraniului de la Natanz. Aceasta a împiedicat capacitatea Iranului de a dezvolta o armă nucleară aproximativ trei ani, potrivit Wired.com.

Stuxnet trebuie să-i fi învăţat pe liderii iranieni o lecţie dură, şi anume că apărarea spaţiului lor cibernetic era vulnerabilă, spune Siboni.

Experţii susţin că virusul Stuxnet trebuie să fi fost opera unui stat, din moment ce atacul a necesitat accesul la o cantitate mare de resurse. Se crede pe scară largă că Israelul şi Statele Unite au fost responsabile de Stuxnet, dar niciuna dintre ţări nu a recunoscut asta.

"Ca victimă a unuia dintre cele mai distructive atacuri cibernetice din lume, se poate presupune că Iranul a înţeles pe deplin potenţialul inerent al acestui domeniu şi, în consecinţă, va acţiona pentru a-şi dezvolta capacităţi similare", scrie Siboni.

Atacurile asupra companiilor de securitate a Internetului

În 2011, un atac iranian a vizat Comodo, care emite certificate Secure Sockets Layer (SSL). Certificatele SSL sunt folosite pentru a cripta comunicaţiile între browser-ul de Internet al unui utilizator şi un site – pentru a asigura transmiterea securizată de informaţii private.

PCMag.com explică: "Cineva care introduce un certificat fals de nivel înalt în sistem poate redirecţiona traficul sigur spre propriile servere şi colecta date de autentificare, inclusiv nume de utilizator şi parole."

Comodo a găsit nouă certificate frauduloase, care păreau să provină de la Google, Yahoo, Skype, Microsoft şi altele. Comodo a scos certificatele înainte să aibă loc vreun prejudiciu, potrivit raportului companiei privind incidentul. Comodo a ajuns la concluzia că atacul îşi are originea în Iran, pe baza adresei IP şi că a implicat probabil o organizaţie de stat.

Iranul a avut mult mai mult succes în prejudicierea furnizorului major olandez de SSL, DigiNotar.

Din iunie până în august 2011, "531 de certificate au fost furate şi falsificate, iar ... permisele pentru majoritatea certificatelor furate au fost folosite pentru a penetra conturile de e-mail ale utilizatorului, în special în Iran", scrie Siboni, citând o analiză comandată de DigiNotar.

Certificatul fals pentru a verifica domeniul Google.com permite atacatorului să redirecţioneze serverele Gmail. Peste 300 000 de calculatoare au fost afectate - mai mult de 99 la sută au fost iraniene.

Aparent, accentul atacului a fost piaţa internă, pentru scopuri de securitate internă.

DigiNotar a fost închis ca urmare a atacului.

Atacurile asupra băncilor americane şi a unei companii petroliere saudite

În luna martie, Iranian Izz ad-Din al-Qassam Cyberspace Fighters au revendicat responsabilitatea pentru atacurile asupra a şase bănci importante din SUA, printre care JP Morgan Chase, a mărturisit Frank Cilluffo, director al Institutului de Politici de Securitate Internă, în faţa Subcomisiei pentru Securitate Cibernetică, Protecţia Infrastructurilor şi Tehnologii de Securitate a Departamentului american al Apărării. Cilluffo a fost moderatorul discursului lui Siboni la Universitatea George Washington.

Acestea au fost atacuri Denial of Service (DDoS), ceea ce înseamnă că atacatorii au suprasolicitat site-urile cu mesaje externe, întrerupând sau încetinind sistemul, astfel încât utilizatorii legitimi să nu poată accesa serviciile băncilor.

De asemenea, Iranul a atacat mai multe instituţii financiare importante din SUA anul trecut, inclusiv Bank of America, Morgan Chase şi Citigroup, scrie Siboni, citând un raport al Huffington Post din septembrie 2012. Cele mai multe dintre victime nu au fost, cu toate acestea, băncile mari, ci întreprinderile mici şi mijlocii şi băncile mici, susţine Siboni.

El oferă o analiză a atacului iranian asupra companiei petroliere saudite Aramco şi asupra companiei de gaze naturale din Qatar, ResGas. Iranul, care este posibil să fi primit ajutor de la Hezbollah, a folosit un virus de calculator numit Shamoon. Siboni a declarat că sancţiunile internaţionale împotriva Iranului asupra exporturilor sale de petrol l-au motivat probabil să atace compania saudită.

Acesta a fost "unul dintre cele mai devastatoare atacuri" împotriva unei singure companii, scrie Siboni. Motivele nu au fost spionajul sau colectarea de informaţii, ca în alte atacuri iraniene, ci "distrugerea totală a datelor şi vizarea calculatoarelor."

Privire de ansamblu asupra structurii spaţiului cibernetic al Iranului

Iranul are o structură organizatorică extinsă şi unică care facilitează efectuarea de multiple activităţi cibernetice, atât ofensive cât şi defensive, potrivit lui Siboni. În partea de sus a ierarhiei se află Consiliul Suprem al Spaţiului Cibernetic, condus de conducătorul suprem ayatollahul Ali Khamenei.

Comandamentul pentru Apărare Cibernetică şi Centrul pentru Securitatea Informaţiilor sunt două organizaţii centrale, care lucrează în cea mai mare parte într-o postură defensivă.

Comitetul pentru Identificarea Site-urilor Neautorizate controlează activităţile cibernetice interne iraniene. Acesta blochează accesul la site-uri care sunt ostile cerinţelor regimului.

Poliţia are propriul său departament cibernetic, Poliţia Cibernetică şi pentru Schimbul de Informaţii (FETA). FETA este autorizată să aresteze infractori politici şi pe oricine reprezintă o ameninţare la adresa securităţii. Acesta monitorizează utilizatorii de Internet, mai ales în cafenelele de Internet.

Gărzile Revoluţionare (o ramură a armatei Iranului fondată după revoluţia iraniană) dirijează războiul cibernetic ofensiv.

În 2008, ele au angajat 2 400 de profesionişti şi au avut un buget de 76 milioane de dolari. Grupul de hackeri Ashiyane Digital Security Team are o legătură strânsă cu Gărzile Revoluţionare. Hackerii Ashiyane atacă inamicii regimului. Ei sunt, de asemenea, implicaţi în acţiuni infracţionale, cum ar fi fraude cu carduri de credit, furt de identitate şi infiltrarea instituţiilor financiare, spune Siboni.

Armata Cibernetică, ce vizează site-urile occidentale, are de asemenea legături cu Gărzile Revoluţionare.

La capătul listei entităţilor implicate în războiul cibernetic se află hackeri de nivel inferior şi bloggeri pentru miliţia iraniană Basij, care este subordonată Gărzilor Revoluţionare. Consiliul Basij pentru Spaţiul Cibernetic a fost creat în anul 2010. Acesta conţine zeci de mii de bloggeri pro-regim care răspândesc propaganda pro-iraniană în spaţiul cibernetic.