Cum reducerea la tăcere a disidenţilor Chinei a dus la furtul secretelor Occidentului

alte articole

Aceasta este a treia parte a seriei de 4 părţi: Crimele, banii şi spionii: o serie de investigaţii privind afacerile militare chineze pentru profit.

Atacurile cibernetice ale regimului chinez au fost descrise ca un război fără gloanţe, în care regimul chinez fură bogăţia, inovaţia şi forţa militară a SUA. Întrucât guvernul şi industria luptă să găsească mijloace pentru a răspunde valului neîncetat de atacuri, povestea despre cum a început acest asalt a rămas puţin cunoscută.

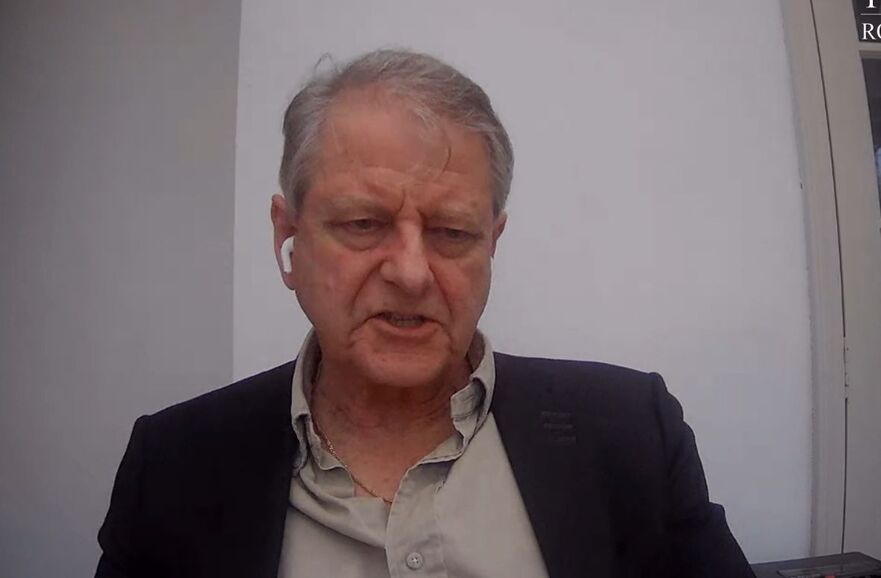

"Această [poveste] nu arată ce fac ei mai frumos, dar indică mai mult cadrul mental care a ieşit din acesta, ceea ce cred că este important", a spus Ethan Gutmann, autorul cărţii The Slaughter: Mass Killings, Organ Harvesting, and China’s Secret Solution to Its Dissident Problem, într-un interviu telefonic.

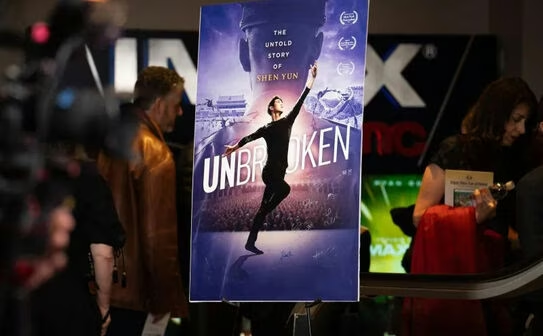

Cele mai cunoscute atacuri cibernetice ale regimului chinez au avut loc în 1999, când liderul regimului chinez, Jiang Zemin, a stabilit eradicarea practicii spirituale Falun Gong. Jiang a stabilit că principiile Falun Gong - adevărul, compasiunea şi toleranţa - erau antitetice cu ideologia conducătoare a Partidului Comunist şi căuta un mod de a-şi ascunde acţiunile de Occident.

Toate sistemele erau gata pentru campanie. Mass-media se află sub controlul partidului. Internetul era puternic cenzurat. Iar istoria regimului chinez de campanii împotriva propriului popor şi utilizarea supravegherii omniprezente a lăsat un mediu rezidual de frică care a asigurat un anumit nivel de autocenzură a maselor largi.

Totuşi, rămăsese o spărtură. Noile ţinte ale partidului aveau prieteni sau familie care trăiau în străinătate şi aceştia puteau genera probleme unei persecuţii care s-a bazat pe informare greşită şi dezinformare pentru a controla reacţia publică.

Astfel, în iulie 1999, când a început persecuţia împotriva Falun Gong, au început şi primele atacuri cibernetice ale regimului chinez, menite să reducă la tăcere practicanţii Falun Gong în străinătate.

"Iniţial nu a fost vorba despre atacarea Occidentului", a spus Gutmann. "Toate acestea au început ca o încercare de a ajunge la Falun Gong."

Pornirea războiului cibernetic (cyberwar)

Primele atacuri cibernetice (cyberattacks) chinezeşti cunoscute de stat împotriva Occidentului au avut ca ţinte reţele de calculatoare din patru ţări - două în Statele Unite, două în Canada, una în Marea Britanie şi una în Australia. Toate ţintele au fost site-uri care explicau ce este Falun Gong şi cum a început să fie persecutată în China.

Potrivit unui raport al RAND Corporation din ianuarie 2002 al lui James Mulvenon, vicepreşedinte al diviziei de informaţii a grupului Defense Group Inc., atacurile au avut loc într-un interval de timp apropiat, aliniat la persecuţia din China, iar multe dintre cyberattacks au fost urmărite până la reţelele din cadrul Ministerului Securităţii de Stat a regimului chinez.

Întrucât regimul chinez a continuat să folosească atacurile cibernetice pentru a încerca să înăbuşe fluxul liber de informaţii în străinătate, a început să înţeleagă faptul că noul instrument ar putea avea şi alte utilizări. Cercetătorii în domeniul securităţii au început să vadă atacuri cibernetice originare din China, care au avut multiple utilizări. Pe de o parte, erau obişnuiţi să spioneze disidenţii, iar pe de altă parte aceleaşi metode au fost folosite pentru a fura de la companiile occidentale şi a obţine informaţii de la guvernele străine.

Un atac ce a avut loc din 2006 până în 2007 a hăckuit computerele a doi congresmeni şi au furat documente despre dizidenţi care critică regimul chinez. Google a dezvăluit în ianuarie 2010 că regimul chinez viza reţelele sale, însă, potrivit unor documente publicate mai târziu de WikLeaks, atacurile făceau parte dintr-o campanie mai mare care se desfăşura încă din 2002. Regimul chinez viza, de asemenea, reţelele guvernamentale ale Statelor Unite şi ale aliaţilor săi, precum şi reţelele lui Dalai Lama şi două conturi de e-mail ale artistului chinez Ai Weiwei.

Atacurile cibernetice ale regimului chinez din martie 2009, numite de cercetătorii în domeniul securităţii GhostNet, au vizat reţele de ambasade, ministere de externe şi centrele Dalai Lama ale exilului tibetan.

Expansiune

"De-a lungul timpului au început să vadă rezonanţa oportunităţii acestui lucru şi au început să-l extindă", a spus Gutmann.

Potrivit lui Gutmann, un fost agent al Biroului 610 din cadrul regimului chinez, un organism de partid creat special pentru a persecuta Falun Gong, i-a descris modul în care regimul chinez a extins domeniul atacurilor cibernetice.

Agentul, Hao Fengjun, a dezertat din China şi a trăit apoi în Australia. Când Hao era încă la post i-a spus lui Gutmann că a reuşit să citească e-mailuri trimise în China, precum şi e-mailurile interceptate din şi către China.

În timp ce persecuţia din China continua, practicanţii Falun Gong din alte ţări "au continuat să aducă rezultate grafice de tortură în atenţia sistemului juridic internaţional", a scris Gutmann într-un raport din 2010 pentru World Affairs Journal. Văzând că informaţiile despre persecuţia sa împotriva Falun Gong au ieşit la iveală, regimul chinez a stabilit că este necesar să-şi extindă operaţiunile din străinătate.

Abordarea a avut mai multe forme, potrivit lui Gutmann. Operaţiunile au inclus atât atacuri cibernetice, cât şi extinderea programelor de utilizare a spionilor umani şi răspândirea influenţei regimului chinez în comunităţile chineze din străinătate. Datorită faptului că agenţiile americane de informaţii erau centrate pe terorism, agenţii chinezi împreună cu hackerii din spatele lor au putut opera în mare parte necontrolaţi.

"Fără ca nimeni să-i blocheze", a scris Gutmann, hackerii chinezi au lansat atacuri de succes în Taiwan, iar în 2005 au reuşit să efectueze atacurile cibernetice Titan Rain care au vizat totul, pornind de la contractori militari şi până la Pentagon şi NASA.

În 2007, hackerii regimului chinez au reuşit să efectueze atacurile cibernetice Byzantine Hades care s-au soldat doar cu o aşa-zisă condamnare din partea oficialilor americani. Atacurile, a căror identificare şi urmărire au condus la armata chineză, doar acum primesc o atenţie largă a mass-media, deoarece o parte a furtului a implicat desene şi modele ale avionului de luptă F-35.

Costul estimat al războiului cibernetic dus de regimul chinez împotriva Statelor Unite variază. Pe baza cazurilor raportate, FBI estimează costul la 13 miliarde USD pe an. Biroul Executivului Naţional de Contrainformaţii american a declarat despre cost că ar putea fi între 2 miliarde USD până la 400 miliarde USD. Casey Fleming, CEO al BlackOps Partners Corporation, care controlează şi protejează secretele comerciale şi avantajele competitive pentru companiile Fortune 500, a declarat despre cost că este mai aproape de 500 de miliarde USD pe an.

Distrugerea dovezilor

Cele două departamente principale din spatele atacurilor cibernetice sunt Ministerul Securităţii de Stat şi Departamentul Statului Major General, care este ramura armatei chineze dedicată luptelor de război.

În mai 2014, FBI-ul a acuzat cinci ofiţeri din armata regimului chinez, care se presupune că au fost implicaţi în atacuri cibernetice împotriva companiilor americane. Aceştia făceau parte din cel de-al Treilea Departament al Departamentului de Stat Major, care conduce operaţiunile sale militare de cibernetică. Multe dintre atacurile cibernetice recente ale regimului chinez sunt considerate a fi lansate de această unitate.

Cele două departamente au legături strânse. Potrivit unui raport al globalsecurity.org, în ceea ce priveşte operaţiunile interne, Ministerul Securităţii de Stat "este responsabil pentru supravegherea şi recrutarea oamenilor de afaceri, cercetătorilor şi oficialilor străini care vizitează China".

În timp ce Ministerul Securităţii de Stat "doar a supus în mod vizibil disidenţii şi jurnaliştii străini la măsurile de supraveghere", se arată în raport, "o reţea complicată de supraveghere clandestină este condusă de ministerele de stat, instituţiile academice şi complexul militar-industrial".

Ambele departamente joacă, de asemenea, roluri mai directe în persecuţia împotriva Falun Gong din interiorul Chinei.

Epoch Times a relatat anterior că sediul central al Departamentului Statului Major General era însărcinat să se asigure că informaţiile despre persecuţia regimului chinez nu se "scurg" din China - în special programele regimului chinez de a folosi practicanţii Falun Gong încarceraţi ca surse vii pentru transplanturi de organe, în care armata este direct implicată.

Un fost agent al Ministerului Securităţii de Stat, care a dispărut din China, i-a declarat lui Bill Gertz de la The Washington Times în 2009 că "serviciul de spionaj civil din ţara să îşi petrece cea mai mare parte a timpului încercând să fure secrete din străinătate, dar lucrează şi pentru a sprijini regimul comunist din Beijing prin reprimarea internă a disidenţei religioase şi politice".

Potrivit lui Gutmann, pentru a înţelege natura atacurilor cibernetice chineze de stat, este esenţial să înţelegem rădăcina tuturor acestor lucruri. "Potrivit prietenului meu din Biroul 610 din Australia, totul a fost despre Falun Gong", a spus Gutmann, "pentru ca ei erau piatra din pantof care îi jena".

Astfel, cyberattack-urile, de la început până acum, nu au fost niciodată doar despre furt şi niciodată doar despre o extindere a puterii militare a Chinei.

În spatele ei, tuturor conducătorilor chinezi le este frică de propriul lor popor, se tem de libera circulaţie a informaţiilor în ştiri şi de mass-media socială şi se tem de ceea ce s-ar întâmpla în cazul în care abuzurile lor asupra drepturilor omului devin cunoscute lumii.